各位校园网用户:

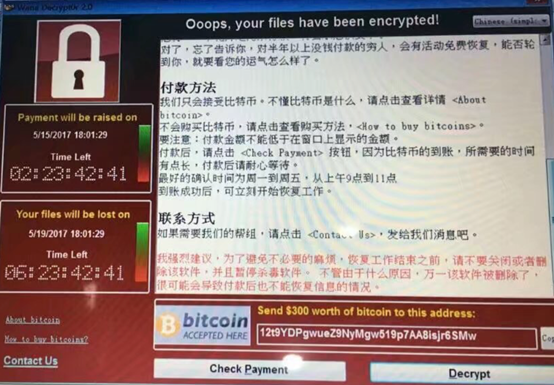

5月12日晚,全球爆发大规模勒索病毒感染事件。根据中国高等教育学会教育信息化分会网络信息安全工作组公告,已有多所高校的大量电脑感染勒索病毒,表现为重要文件被加密,只有支付高额的比特币赎金才能解密恢复文件,如下图所示。网络信息中心提醒校园网用户提高网络安全意识,立即采取防范措施,以避免不必要的损失。网络信息中心即日起开通应急热线电话:776295分机,服务时间:工作日 8:00-17:00。

★★★ 微软MS17-010漏洞补丁欧洲杯竞猜平台本地下载地址:http://202.120.143.184/l/yo7Mtv

经过初步调查,此类勒索病毒传播扩散利用了基于445端口的SMB漏洞。此次远程利用代码和4月14日黑客组织Shadow

Brokers(影子经纪人)公布的Equation

Group(方程式组织)使用黑客工具包有关。其中的ETERNALBLUE模块是SMB漏洞利用程序,可以攻击开放了445端口的Windows机器,实现远程命令执行。微软在今年3月份发布的MS17-010补丁,修复了ETERNALBLUE所利用的SMB漏洞。目前基于ETERNALBLUE的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。根据360公司的统计,目前国内平均每天有不低于5000台机器遭到基于ETERNALBLUE的远程攻击,并且攻击规模有进一步扩大趋势。

此次利用的SMB漏洞影响以下未自动更新的操作系统:

1)Windows XP/Windows 2000/Windows 2003

2)Windows Vista/Windows Server 2008/Windows Server 2008 R2

3)Windows 7/Windows 8/Windows 10

4)Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

【校园网络防范措施】

接获公告后,网络信息中心立即采取了以下措施,以防范勒索病毒通过校园网进行传播:

1. 校园网出口防火墙禁止外网对校园网络135/137/139/445端口的连接。

2. 校园网核心和汇聚交换机的所有VLAN禁止135/137/139/445端口的连接。

【个人预防措施】

1. 及时升级操作系统到Windows最新版本,并及时更新安全补丁。由于本次勒索病毒影响巨大,微软发布了已停止服务的Windows XP和Windows 2003等部分服务器版特别补丁:https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/。

2. 定期进行重要文件的非本地备份。

3. 停止使用Windows XP、Windows2003等微软已不再提供安全更新的操作系统。

4. 安装并及时更新杀毒软件。

5. 不要轻易打开来源不明的电子邮件。

6. 切勿轻信网上所谓的有偿解密方法、渠道,小心网络诈骗分子利用这次事件招摇撞骗。

7. Windows 7、Windows 8和Windows 10启动防火墙关闭445端口,具体操作如下:

1)打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙;

2)选择启动防火墙,并点击确定;

3)点击高级设置;

4)点击入站规则,新建规则;

5)选择端口,下一步;

6)特定本地端口,输入445,下一步;

7)选择阻止连接,下一步;

8)配置文件,全选,下一步;

9)名称可以任意输入,完成即可。

【参考链接】

网络信息中心

2017年5月13日